C’E UNA MITOLOGIA CHE AVVOLGE HACKERS E CHI LAVORA CON LA TECNOLOGIA E L’INFORMATICA.

Diciamo la verità sul variegato Universo dei professionisti dell’information Communication Technology: c’è di tutto e di più.

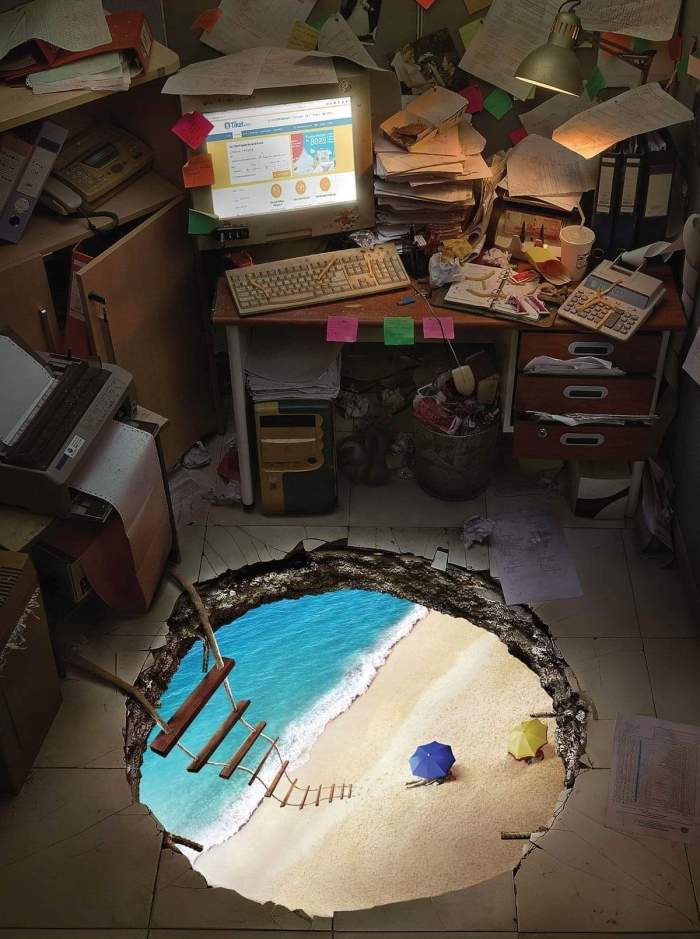

È uno dei campi di lavoro in cui potete trovare ogni tipo di atteggiamento, aspetto fisico e Stile organizzativo. Si va dal massimo rigore al più cromatico entusiasmo, dai processi analizzati e certificati con adeguate raccolte di requisiti e ben documentati sistemi procedurali al continuo inseguirsi degli aggiornamenti di chi lavora in devops. Ovviamente tra di noi ci si capisce ma dall’esterno, vuoi per l’utilizzo di slang vuoi per il fatto che si danno per scontate le informazioni tecniche su come funzionano i sistemi intesi come hardware, software di base e reti in rapporto al lavoro necessario di manutenzione, messa in sicurezza ed aggiornamento e le necessità per i servizi ed i prodotti soprattutto software richiesti dai clienti (e le tante necessità sottintese di cui gli stessi clienti di solito non sono consapevoli). E questo accade in tutte le sfumature delle discipline correlate all’information Technology. Chi è completamente a digiuno di questa informazione si sente naturalmente escluso e più di qualche volta immagina chi ci lavora come fosse un appartenente ad una specie di setta o di loggia segreta che utilizza un linguaggio in codice e si riferisce ad archetipi e simboli propri di una società esclusiva dagli scopi reconditi. E questo dubbio lo lasciano emergere apertamente sia in fase di trattativa economica che durante le pause tra una riunione ed una consegna.

Continua a leggere “Programmatori e sistemisti immaginati e poi visti”